Optimiser la sécurité réseau grâce à la configuration d’un tunnel VPN pour son hébergement web

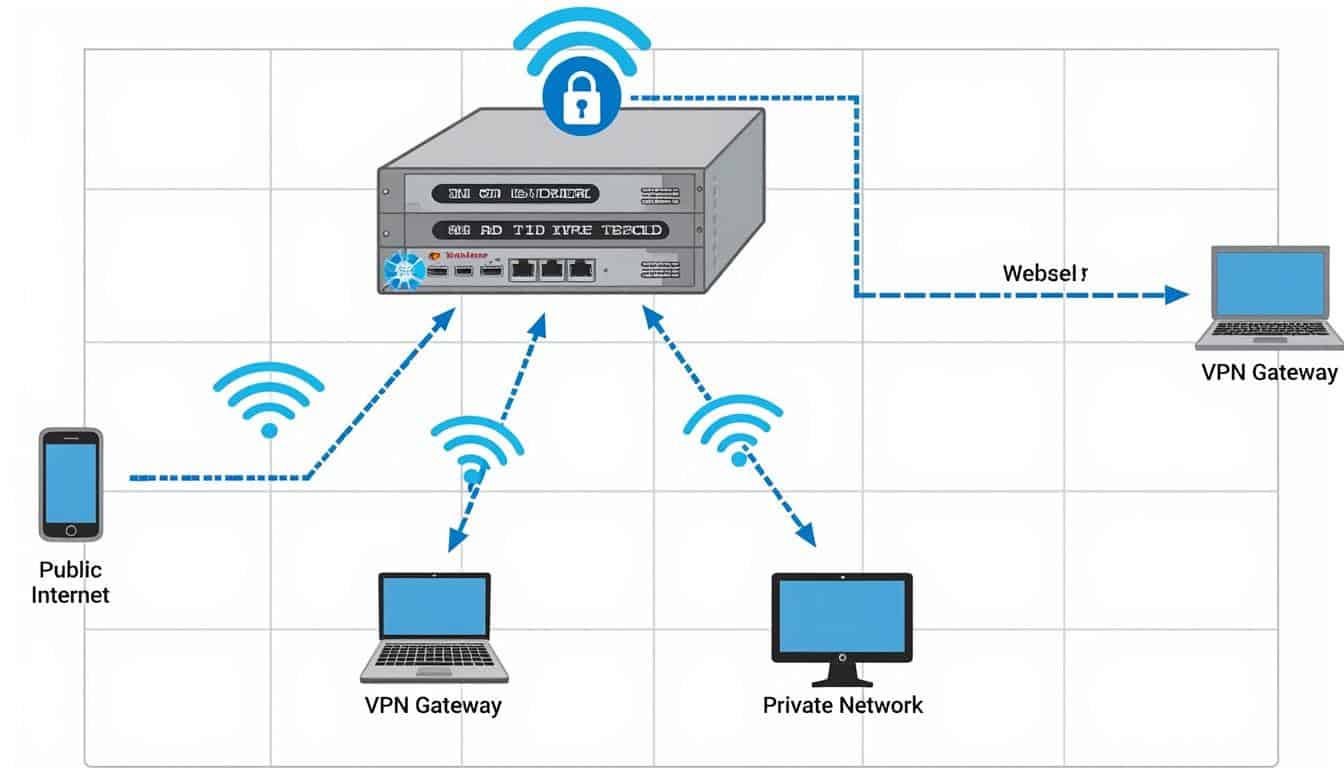

Dans un contexte où la croissance des menaces sur les réseaux et l’exigence d’une performance optimale ne cessent d’augmenter, la mise en place d’un tunnel VPN se révèle être une solution clé pour sécuriser l’accès à un hébergement web. Une connexion sécurisée par VPN (Virtual Private Network) protège vos données échangées contre les interceptions, tout en offrant la possibilité d’accéder à vos ressources distantes avec un niveau de confidentialité renforcé. Ce tutoriel VPN explique en détail comment procéder étape par étape pour un déploiement fiable, performant et évolutif.

1. Choix du serveur VPN adapté à votre infrastructure d’hébergement web

Le point de départ consiste à sélectionner une plateforme de serveur compatible avec les besoins du tunnel VPN : un serveur dédié, un VPS ou une instance cloud offrent un contrôle total et des ressources suffisantes. Il est crucial d’évaluer les spécifications matérielles, notamment la capacité CPU et RAM, pour éviter les goulets d’étranglement dès la mise en service.

La compatibilité avec le système d’exploitation joue un rôle majeur. Les distributions Linux comme Ubuntu, Debian ou CentOS sont recommandées pour leur robustesse et leur large support des protocoles VPN (OpenVPN, WireGuard). Windows peut être utilisé, mais généralement moins adapté pour les environnements serveurs dédiés à un tunnel VPN.

- Hébergement VPS/Dédié : contrôle avancé et personnalisation complète.

- Hébergement Cloud : mise à l’échelle facile pour accompagner la montée en charge.

- Système d’exploitation Linux : meilleure compatibilité avec les outils open source.

2. Installation et configuration des logiciels VPN OpenVPN et WireGuard

Deux options majeures s’offrent aux administrateurs techniques : OpenVPN, reconnu pour son chiffrement robuste (SSL/TLS), et WireGuard, qui allie simplicité et performances accrues grâce à son code léger.

La procédure générale d’installation comprend la mise à jour des paquets, l’installation des outils nécessaires, puis la configuration des clés et certificats essentiels. Par exemple, sur Ubuntu, OpenVPN nécessite la mise en place d’Easy-RSA pour créer une autorité de certification (CA), garantissant ainsi que seules les connexions authentifiées pourront établir le tunnel VPN.

| Critère | OpenVPN | WireGuard |

|---|---|---|

| Protocoles de chiffrement | SSL/TLS avec Crypto AES-256 | Cryptographie moderne ChaCha20 |

| Complexité de configuration | Plus complexe, nombreux paramètres | Configuration simple et rapide |

| Performance | Suffisante pour la plupart des usages | Optimisé pour faible latence et haut débit |

| Écosystème & Support | Large, utilisé depuis plus de 20 ans | Relativement récent mais en forte croissance |

À surveiller : Bien configurer le transfert IP et le routage est indispensable pour garantir la bonne circulation du trafic dans le tunnel VPN.

3. Sécurisation avancée : paramètres SSL/TLS, pare-feu et authentification

Une sécurité efficace repose sur la mise en place rigoureuse des certificats SSL/TLS, assurant une communication chiffrée irréprochable. La gestion des certificats doit être pensée avec une rotation régulière afin de limiter les risques liés à une compromission éventuelle.

Le pare-feu doit être configuré pour n’autoriser que le trafic VPN, en bloquant les accès non autorisés sur les ports spécifiques. Par exemple, le port 1194 UDP est généralement alloué par défaut à OpenVPN, tandis que WireGuard utilise le port 51820 UDP.

- Configurer NAT (Network Address Translation) pour permettre l’accès Internet à travers le VPN.

- Mettre en œuvre une authentification multi-facteurs pour renforcer la protection des comptes utilisateurs.

- Activer le journal des connexions pour monitorer toute activité suspecte.

4. Mise en place des clients VPN et tests de connexion sécurisée

Après la configuration du serveur VPN, il est indispensable de préparer les clients afin d’établir une connexion fonctionnelle. Chaque client doit disposer d’un fichier de configuration intégrant les clés et certificats nécessaires.

Pour OpenVPN, la méthode classique est l’utilisation d’un fichier .ovpn contenant les paramètres réseau et les données d’authentification. WireGuard requiert des fichiers wg0.conf simplifiés, où chaque extrémité se reconnaît mutuellement grâce à des clés publiques/privées.

Valider la connectivité implique de vérifier :

- Que la connexion s’établit sans erreur.

- L’apparition d’une nouvelle IP correspondant à celle du serveur VPN.

- L’accès aux ressources protégées ou à Internet via le tunnel VPN.

La surveillance des logs serveur et client est également une bonne pratique pour détecter toute anomalie.

5. Maintenance et évolution : mise à jour, surveillance et adaptation des tunnels VPN

Le maintien d’un tunnel VPN performant ne se limite pas à la configuration initiale. Des mises à jour régulières des logiciels VPN ainsi que du système hôte sont indispensables pour corriger les vulnérabilités et améliorer les performances.

Surveiller l’activité réseau via les outils de monitoring aide à anticiper et résoudre rapidement les problèmes :

- Analyse des logs pour identifier tentatives d’intrusion ou déconnexions intempestives.

- Mesure des performances (temps de réponse, latence, bande passante) pour garantir la stabilité de la connexion.

- Adaptation des règles de pare-feu selon les évolutions de votre parc et des menaces détectées.

En fonction de l’usage, le tunnel VPN peut aussi s’intégrer dans des architectures multi-sites via un VPN IPsec pour renforcer l’interconnexion sécurisée entre différents serveurs d’hébergement, parfaitement adaptée aux architectures web distribuées.

Optimisation simple : tester régulièrement la latence (ping) et le TTFB (Time To First Byte) via le tunnel VPN permet d’ajuster la configuration réseau et ainsi garantir une expérience optimale à vos utilisateurs finaux.

Quels protocoles VPN sont recommandés pour un hébergement web en 2026 ?

OpenVPN reste très répandu pour sa robustesse, tandis que WireGuard gagne en popularité grâce à sa simplicité et ses performances supérieures. VPN IPsec est souvent privilégié pour les réseaux multi-sites.

Comment vérifier la bonne sécurisation du tunnel VPN ?

Vérifiez les certificats SSL/TLS, configurez un pare-feu strict, surveillez les journaux de connexion et testez la connexion depuis différents clients pour s’assurer du chiffrement et de la confidentialité des données.

Quels sont les pièges courants lors de la configuration d’un VPN ?

Des erreurs fréquentes incluent une mauvaise configuration du routage IP, l’absence de pare-feu adapté, des certificats mal gérés, et l’utilisation de ports bloqués ou non standard.

Est-il possible d’héberger un VPN sur un serveur mutualisé ?

La plupart des hébergements mutualisés limitent l’accès bas niveau nécessaire pour configurer un tunnel VPN robuste. Un VPS ou un serveur dédié est généralement requis.

Comment maintenir la performance de son tunnel VPN dans le temps ?

Mettre à jour régulièrement les logiciels, surveiller les logs, tester la latence et la bande passante, et ajuster les règles réseau garantissent un service stable et sécurisé.